在数字化浪潮席卷全球的今天,网络与信息安全已成为个人和企业生存发展的生命线。面对层出不穷的病毒、木马、勒索软件以及各类恶意攻击,传统的杀毒软件和防火墙往往显得力不从心。在这样的背景下,一个强大的安全理念和工具应运而生,它被誉为系统安全领域的“王牌”——那就是“影子系统”。本文将深入探讨其原理,并阐述其在网络与信息安全软件开发中的核心价值。

一、何为“影子系统”?

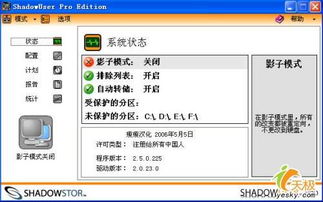

影子系统,其核心思想是创建一个与真实操作系统环境完全隔离的“虚拟镜像”或“沙盒”。当用户在这个影子模式下操作时,所有的系统修改、文件写入、程序安装等行为,都只会作用于这个临时性的虚拟层,而不会对真实的底层系统文件和数据进行任何永久性的改变。一旦重启计算机,系统便会如同“时光倒流”一般,瞬间恢复到启用影子模式之前的纯净状态。这就像是为你的电脑系统制造了一个忠实且无敌的“影子”,它在前面承受所有的攻击和风险,而真实的“本体”则安然无恙。

二、为何它是“王牌”?

- 绝对防御与零残留:对于已知或未知的恶意软件,影子系统提供了近乎完美的防御。无论病毒如何肆虐,一次重启即可将其彻底清除,不留任何痕迹。这解决了传统安全软件“滞后于威胁”和“清除不彻底”的痛点。

- 无畏测试与学习:对于软件开发者、测试人员或普通用户而言,影子模式是进行软件安装测试、浏览高风险网站、尝试可疑程序的绝佳沙盒。你可以大胆尝试,无需担心系统崩溃或配置紊乱。

- 系统还原的终极形态:相比系统还原点,影子系统的还原是瞬间、完整且强制性的。它从最底层截断了数据写入真实磁盘的通道,实现了更高维度的保护。

- 维护成本极低:对于学校机房、图书馆、网吧等公共计算环境,影子系统能极大降低运维成本,确保每台电脑每次开机都处于最佳初始状态。

三、在网络与信息安全软件开发中的融合与应用

作为信息安全领域的开发者,不应仅仅将影子系统视为一个独立的工具,而应将其理念和技术深度融入产品开发与解决方案中。

- 安全产品的核心模块:可以开发或集成轻量级的影子系统模块,作为企业终端安全解决方案的一部分。为员工提供“安全工作模式”,在访问外部邮件或不确定链接时自动启用,保护企业核心数据资产。

- 构建动态威胁分析沙盒:将影子系统技术与行为分析、机器学习相结合,打造高级威胁分析平台。让可疑样本在封闭的影子环境中充分运行,完整记录其所有行为(如文件操作、注册表修改、网络通信),从而生成精准的动态分析报告,用于威胁情报提取和新病毒特征识别。

- 增强数据安全与隐私保护:开发专注于隐私保护的影子模式。例如,创建一个“隐私浏览影子”,在此模式下产生的所有临时文件、浏览历史、Cookies都会在会话结束后彻底消失,从根本上杜绝信息残留和追踪。

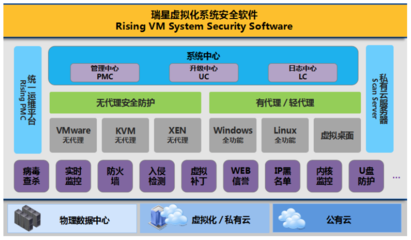

- 云桌面与虚拟化的安全层:在虚拟桌面基础设施(VDI)或云桌面服务中,应用影子系统技术。确保每个用户会话都是从干净的黄金镜像启动,并且会话结束后所有更改自动丢弃,实现高效、安全、一致的桌面交付。

四、挑战与展望

无敌的“影子”也并非全无弱点。它主要侧重于系统保护,而非数据持久化。用户需要明确区分“影子模式”与“正常模式”,重要数据必须保存在非影子保护的分区或外部存储中。一些穿透型病毒或针对硬件层的攻击(如某些恶意BIOS固件)仍是需要警惕的威胁。

影子系统技术将与人工智能、可信计算等更紧密结合。例如,开发能够智能判断何时该启用影子保护、何时允许可信写入的“智能影子”;或者与硬件TPM芯片结合,构建从硬件固件到操作系统层面的完整可信链,让“影子”的防护根基更加牢不可破。

###

在危机四伏的网络空间,拥有一个“无敌的影子系统”,就如同为你的数字世界配备了一位永不疲倦、绝对忠诚的守护者。它以其独特的工作原理,提供了其他安全手段难以企及的恢复性和纯净性。对于网络与信息安全软件开发者和使用者而言,深刻理解并善用这项“王牌”技术,无疑是构筑下一代主动、深度防御体系的关键一步。让我们驾驭好这道“影子”,在虚实之间,牢牢守护信息世界的安宁。